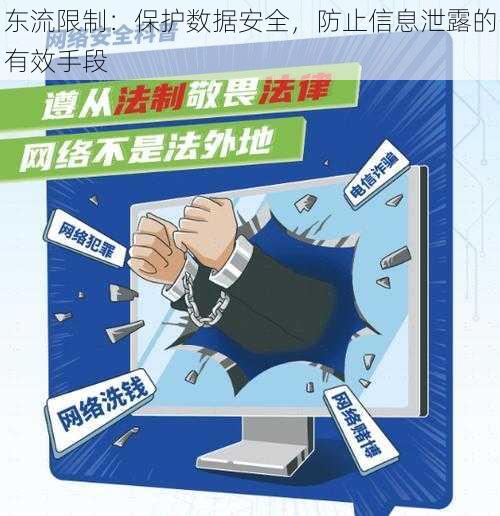

东流限制:保护数据安全,防止信息泄露的有效手段

在当今数字化时代,数据安全和信息泄露问题日益严峻。随着互联网的普及和信息技术的飞速发展,个人和企业面临着越来越多的安全威胁。保护数据安全,防止信息泄露已经成为当务之急。东流限制作为一种有效的手段,可以帮助我们解决这一问题。将深入探讨东流限制的原理、重要性以及如何实施东流限制来保护数据安全。

东流限制的原理

东流限制,顾名思义,就是限制数据的流向。它通过对网络流量进行监测和控制,防止数据从指定的源地址流向未经授权的目标地址。东流限制的核心原理是基于访问控制列表(ACL)和网络地址转换(NAT)技术。ACL 用于定义允许或拒绝特定流量的规则,NAT 则用于将内部网络地址转换为外部网络地址,以实现网络通信。

当数据在网络中传输时,东流限制设备会检查数据的源地址和目标地址,并根据 ACL 规则来决定是否允许数据通过。如果 ACL 规则允许数据通过,那么数据将被放行;如果 ACL 规则禁止数据通过,那么数据将被阻止。通过这种方式,东流限制可以有效地防止数据从源地址流向目标地址,从而保护数据的安全。

东流限制的重要性

1. 保护企业核心数据

企业拥有大量的核心数据,如客户信息、财务数据、商业机密等。这些数据一旦泄露,将给企业带来巨大的损失。东流限制可以防止企业内部的数据被非法获取或泄露,保护企业的核心竞争力和商业利益。

2. 防止网络攻击

网络攻击是当前数据安全面临的主要威胁之一。黑客可以通过各种手段入侵企业网络,获取敏感信息或破坏系统。东流限制可以阻止黑客的攻击流量,防止网络攻击的发生,保障企业网络的安全。

3. 符合法律法规要求

许多国家和地区都出台了相关的法律法规,要求企业保护用户数据的安全。东流限制可以帮助企业符合这些法律法规的要求,避免因数据泄露而面临的法律风险。

4. 提升员工安全意识

东流限制可以让员工认识到数据安全的重要性,增强员工的安全意识。员工在使用网络时会更加谨慎,减少因疏忽而导致的数据泄露风险。

5. 保障业务连续性

如果企业的关键数据被泄露或遭到破坏,将导致业务中断和损失。东流限制可以防止数据泄露的发生,保障企业业务的连续性和稳定性。

如何实施东流限制

1. 选择合适的东流限制设备

需要选择一款适合自己需求的东流限制设备。东流限制设备可以是硬件设备,也可以是软件解决方案。在选择设备时,需要考虑设备的性能、功能、兼容性等因素。

2. 制定合理的 ACL 规则

ACL 规则是东流限制的核心。需要根据企业的实际需求,制定合理的 ACL 规则。ACL 规则应该明确允许或拒绝哪些流量,以及这些流量的源地址和目标地址。

3. 配置网络拓扑结构

在实施东流限制时,需要合理配置网络拓扑结构。网络拓扑结构应该符合企业的实际需求,同时要考虑到东流限制设备的位置和网络流量的流向。

4. 定期更新和维护 ACL 规则

ACL 规则需要定期更新和维护。随着企业业务的发展和网络环境的变化,ACL 规则可能需要进行调整和修改。需要定期检查 ACL 规则的有效性,确保其能够正确地限制数据的流向。

5. 培训员工

员工是数据的使用者和管理者,他们的安全意识和操作规范直接影响到数据的安全。需要对员工进行东流限制的培训,让他们了解东流限制的原理和操作方法,提高他们的安全意识和操作规范。

案例分析

某企业在实施东流限制之前,曾经发生过多次数据泄露事件,给企业带来了巨大的损失。为了解决这一问题,该企业实施了东流限制措施。通过对流经网络的数据进行监测和控制,该企业成功地阻止了数据的非法流出,保护了企业的核心数据。该企业还加强了员工的安全培训,提高了员工的安全意识。通过实施东流限制,该企业有效地保护了数据安全,防止了信息泄露的发生。

东流限制是保护数据安全,防止信息泄露的有效手段。通过对流经网络的数据进行监测和控制,可以有效地防止数据的非法流出,保护企业的核心数据。东流限制还可以防止网络攻击的发生,保障企业网络的安全。在实施东流限制时,需要选择合适的设备,制定合理的 ACL 规则,配置网络拓扑结构,定期更新和维护 ACL 规则,并对员工进行培训。只有这样,才能真正发挥东流限制的作用,保护数据安全。

在当今数字化时代,数据安全和信息泄露问题已经成为了企业和个人面临的重要挑战。我们应该充分认识到东流限制的重要性,积极采取措施来保护我们的数据安全。我们也应该加强对网络安全的研究和发展,不断提高网络安全的技术水平和防范能力。只有这样,我们才能更好地保护我们的个人隐私和企业利益,推动数字化时代的健康发展。